Posted: Marzo 27th, 2011 | Author: packz | Filed under: Hack, privacy, Tips&Tricks | Commenti disabilitati su Eliminare dati GPS da immagini

Come i miei cari lettori ben sapranno possiedo un cazzo di cellulare Android e della sua fottuta telecamera e del suo malefico GPS integrato con mille sistemi per conoscere la tua posizione; bene, non ricordandomi bene se l’opzione era disabilitata nelle foto ho controllato dalla linea di comando

$ exiftool '/media/3397-07D8/DCIM/Camera/2011-03-27 18.45.35.jpg' | grep GPS

GPS Version ID : 2.2.0.0

GPS Latitude Ref : North

GPS Longitude Ref : East

GPS Altitude Ref : Above Sea Level

GPS Time Stamp : 16:44:40

GPS Measure Mode : 2-Dimensional Measurement

GPS Dilution Of Precision : 1

GPS Processing Method : CELLID

GPS Date Stamp : 2011:03:27

GPS Altitude : 0 m Above Sea Level

GPS Date/Time : 2011:03:27 16:44:40Z

GPS Latitude : 66 deg 6' 66.66" N

GPS Longitude : 6 deg 66' 66.66" E

GPS Position : 66 deg 6' 66.66" N, 6 deg 66' 66.66" E

Non è carino!!!1!!!! vediamo di eliminare ‘sta merda

$ convert -strip '/media/3397-07D8/DCIM/Camera/2011-03-27 18.45.35.jpg' nuovonome.jpg

$ exiftool nuovonome.jpg

ExifTool Version Number : 8.15

File Name : nuovonome.jpg

Directory : /tmp

File Size : 1409 kB

File Modification Date/Time : 2011:03:27 19:05:03+02:00

File Permissions : rw-r--r--

File Type : JPEG

MIME Type : image/jpeg

JFIF Version : 1.01

Resolution Unit : inches

X Resolution : 72

Y Resolution : 72

Image Width : 2560

Image Height : 1920

Encoding Process : Baseline DCT, Huffman coding

Bits Per Sample : 8

Color Components : 3

Y Cb Cr Sub Sampling : YCbCr4:2:2 (2 1)

Image Size : 2560x1920

Come vedete niente più dati GPS.

Posted: Marzo 20th, 2011 | Author: packz | Filed under: firefox, Hack, linux, Tips&Tricks | Commenti disabilitati su Creare una progress bar da un processo già avviato

Stavo ascoltando l’audio di Wu Ming 1 relativamente al 150ennale dell’unità d’italia e avendo cliccato direttamente dal browser mi aveva aperto la risorsa con il plugin di mplayer; l’intervento è abbastanza lungo e succede che magari devo andare a mangiare e voglio capire se bastano due minuti perché finisca oppure meglio cucinare subito però non posso saperlo siccome questo player non ti visualizza il tempo che manca, come fare?

La soluzione è utilizzare il filesystem virtuale /proc: questo sottoinsieme di directory contiene dei file che descrivono lo stato del computer ed in particolare dei processi. Per esempio, io cerco tramite ps quale è il PID del plugin di mplayer

$ ps ax

...

16783 ? Ssl 0:19 mplayer -wid 0x4000038 -osdlevel 1 -nojoystick -nocon

...

posso andarmi a cercare quali file descriptor ha aperto questo programma (e tra di essi ci sarà il file con l’audio che sto ascoltando)

$ ls -l /proc/16783/fd/*

...

lr-x------ 1 packz packz 64 20 mar 21.17 /proc/16783/fd/5 -> /tmp/mplayZ1FhAY.mp3

...

Per sapere quanto manca devo trovare la posizione in cui il processo sta leggendo il file

$ cat /proc/16783/fdinfo/5

pos: 33677312

flags: 0100000

e la dimensione totale del file stesso

$ wc -c /tmp/mplayZ1FhAY.mp3

56845588 /tmp/mplayZ1FhAY.mp3

Con un pizzico di magia da shell ottengo la percentuale

$ bc -l

33677312/56845588

.59286725998858521790

Un po’ più di metà, mi tocca cucinare subito!

P.S: Per questo tricks ringraziare questo blog (ha sempre informazioni molto valuable).

Posted: Marzo 19th, 2011 | Author: packz | Filed under: Hack | Commenti disabilitati su Hacking android

In un attimo di pazzia proletaria sono diventato un possessore di un Samsung Galaxy S con l’obiettivo di portare dentro di me il male che aleggia intorno ai computer: come apparecchio non c’è male, schermo da paura, funzionalità come se piovesse e cosa più importante, un sistema operativo con il quale pacioccare in allegria o almeno quella era l’idea.

Prima cosa che ti fa sclerare è il fatto che il cellulare ha linux inside ma per fare gli aggiornamenti devi usare quel pacco di “samsung kie s” che gira solo su winzoz 🙁 si può ovviare a questo utilizzando opportuni strumenti come si vedrà in seguito.

s” che gira solo su winzoz 🙁 si può ovviare a questo utilizzando opportuni strumenti come si vedrà in seguito.

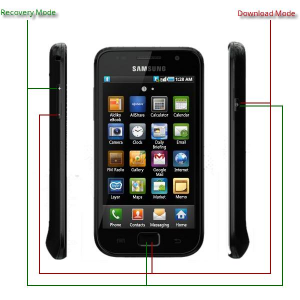

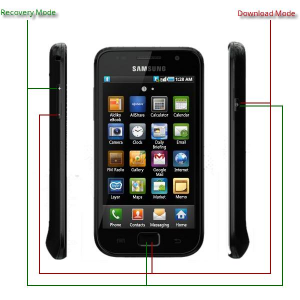

Ma veniamo alla parte più interessante, cioé l’hacking dell’apparecchio: prima di tutto c’è da sapere che questo mitico cellulare ha due modalità particolari da cui si può accedere all’avvio: la modalità di recovery e la modalità di download. La prima modalità permette l’accesso ad un apposito menù ed è utilizzata per resettare il cellulare alle impostazioni di fabbrica, aggiornare il sistema utilizzando un archivio chiamato di default “update.zip” e si accede con la sequenza di tasti Home+Vol down+power (spegnete il cellulare, quando siete sicuri che sia spento, premete quella sequenza di tasti fino a non vedere qualche segnale di vita dal vostro cellulare e lasciate andare il tasto power che altrimenti si rispegne, ad un certo punto vi dovrebbe comparire un menù). La modalità di download (rappresentata nell’immagine del post) è analoga (vi si accede con la sequenza Home+Vol up+power) ma più importante: entrando in questa modalità è possibile ripristinare qualunque danno fatto durante un aggiornamento, tanto che è consigliato su qualunque forum di sicerarsi di averla abilitata prima di eseguire qualsiasi cosa. Il bello sta proprio qui, alcuni venditori disabilitano questa modalità per evitare che la gente ci giochi non sapendo (?) che li sta mettendo nella merda; una soluzione ci sarebbe, e consisterebbe nel flasharsi un nuovo firmware e per essere sicuri che funzioni si necessità diventare root sul proprio cellulare, solo che quest’ultima cosa necessita a sua volta di una customizzazione pericolosa senza la modalità di recovery… è un serpente che si mangia la coda!!!11!!!! come fare? semplice: usiamo un exploit!

Bisogna sapere che Google mette a disposizione un ambiente di sviluppo (la cosidetta SDK) con cui costruire programmi appositi per questo apparecchio; assieme alla SDK ci sono dei tools tra cui adb (advanced debugging bridge), un demone che in pratica permette di effettuare delle operazioni sul proprio cellulare tra cui copiare file da/sul cellulare etc… una curiosità di questo pezzo di software è il fatto che sia bacato, nel senso che esiste un exploit in the wild che permette di accedere come root: ecco le istruzioni (do per scontato che sappiate come far funzionare adb)

/android $ adb push rageagainstthecage-arm5.bin /data/local/tmp/rageagainstthecage

263 KB/s (5392 bytes in 0.020s)

/android $ adb shell chmod 700 /data/local/tmp/rageagainstthecage

/android $ adb shell

$ cd /data/local/tmp

cd /data/local/tmp

$ ./rageagainstthecage

./rageagainstthecage[*] CVE-2010-EASY Android local root exploit (C) 2010 by 743C[*] checking NPROC limit ...

[+] RLIMIT_NPROC={3084, 3084}[*] Searching for adb ...

[+] Found adb as PID 64[*] Spawning children. Dont type anything and wait for reset!

[*]

[*] If you like what we are doing you can send us PayPal money to

[*] 7-4-3-C[at]web.de so we can compensate time, effort and HW costs.

[*] If you are a company and feel like you profit from our work,

[*] we also accept donations > 1000 USD!

[*]

[*] adb connection will be reset. restart adb server on desktop and re-login.

$

/android $ adb kill-server

/android $ adb start-server

* daemon not running. starting it now *

* daemon started successfully *

/android $ adb shell

#

Quel cancelletto indica che abbiamo avuto accesso come root 😉 Se vi interessa sapere come funziona leggete questo.

P.S: adb continuerà a girare come root fino al riavvio del cellulare, sappilo!!!